-

玩高防服务器还是cdn 在电商促销活动防护中的最佳实践

2026/3/6 -

安全架构设计讨论cdn和高防哪个好在多层防护中的位置

2026/5/16 -

海外稳定cdn高防如何选择 针对流媒体与直播场景的带宽与并发考虑

2026/4/29 -

高防cdn参数 在不同攻击场景下的优先级和配置推荐清单

2026/3/25 -

一键搭建cdn 游戏 的安全配置建议与防护能力评估方法

2026/4/27 -

供应商谈判模板高防和cdn哪个好时如何争取更好SLA与价格

2026/5/27

从开发商角度讲述高防CDN游戏部署要点与接口对接流程

概述:最好、最佳与最便宜的高防CDN选择

作为游戏开发商,在选择高防CDN用于游戏部署时,常问三个问题:哪个是最好、哪个是最佳(性价比最高)、哪个是最便宜。最好往往指能覆盖全球POP、支持UDP/TCP游戏回源、提供完善SLA与24/7 SOC的厂商;最佳是指在可承受成本内能满足防护能力、实时监控与灵活接口的解决方案;最便宜通常是流量计费低但可能牺牲回源带宽或防护深度的方案。无论选择哪类方案,核心与服务器相关的要点不变:保证回源稳定、客户端真实IP透传、会话黏性与低时延。

核心概念与服务器关联要点

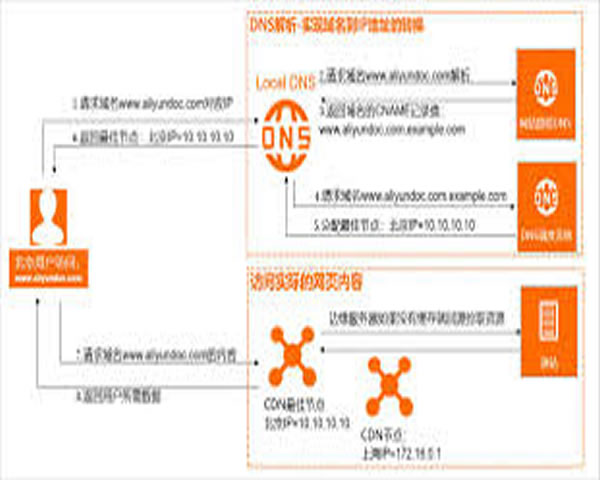

在讨论部署细节前,需理解几个与服务器紧密相关的概念:Anycast与BGP广告用于降低路由时延并分散流量;回源(origin pull/push)决定服务器带宽与安全边界;SYN/UDP Flood缓解、连接限速与会话管理影响TCP/UDP游戏体验。开发商必须明确游戏使用的协议(UDP/TCP/QUIC),因为这直接影响CDN是否能作为透明代理或需要专用隧道。

回源架构与安全配置

回源配置是部署中的核心。建议采用私有回源IP或白名单机制限制直连;在服务器上配置防火墙规则仅允许CDN节点或背板网段访问回源端口;使用反向代理或内网负载均衡(如Nginx/Tengine/HAProxy)进行会话分发与健康检查。从安全角度,应启用源站TLS、严格SNI校验,并在回源处部署WAF规则与速率限制以防滥用。

协议与透传:UDP、TCP与真实IP

游戏多使用UDP以降低时延。部分高防CDN支持UDP转发或基于隧道(GRE/ESP)回传;也有厂商提供专用游戏加速链路。对于TCP/HTTP类游戏,需透传客户端真实IP(X-Forwarded-For或PROXY协议),并确保服务器应用能正确解析。若使用UDP代理,需确认CDN支持的最大包长、MTU与重传策略,避免分片带来的性能损失。

防护策略与限流设置

防护策略应以业务场景为基准:登录/鉴权接口设定严格速率限制;房间匹配/排行榜可使用缓存或短时限流;对长连接(TCP)设置并发连接上限与保活策略。结合WAF、行为检测与自动挡板(自动阻断异常流量)能有效缓解DDoS。服务器端需记录合法会话标志并与CDN防护规则保持一致,避免误封。

接口对接流程(步骤分解)

典型的接口对接流程包含:1) 签约与账号创建,获取API Key/Secret;2) 域名或IP备案,选择Anycast节点与回源策略;3) 在控制台添加回源服务器IP/端口并设置健康检查;4) 下发防护规则(ACL、速率、黑白名单);5) 对接API(缓存刷新、流量统计、策略变更);6) 联调与压测,最后切换DNS或BGP。每一步都需与运维团队确认回退计划。

API接口设计与示例调用

厂商通常提供RESTful API,基于HTTPS并用API Key/HMAC签名鉴权。常见接口包括:新增/删除回源、查询节点流量、刷新缓存、设置防护规则与获取攻击告警。示例请求体(伪代码):{"origin_ip":"1.2.3.4","port":7777,"protocol":"udp","health_check":true}。调用时注意幂等性、超时与重试策略,避免在攻击期间频繁改动配置导致不稳定。

联调与压测要点

上线前必须执行联调与压测:模拟真实玩家连接分布、并发连接、长连接寿命以及异常突发流量(小包/大包混合)。监控指标包括P95/P99时延、丢包率、回源带宽与TCP重传率。压测时逐步提高并发并验证自动扩容与黑洞策略是否按预期触发,记录回退点。

监控、告警与运维建议

部署后持续监控至关重要:集成CDN提供的流量/攻击日志、服务端应用日志与指标平台(Prometheus/Grafana)。设置多级告警(阈值通知、SOC人工确认、自动化缓解动作)。定期复盘攻击日志,调整黑白名单与行为模型以减少误报与漏报。

总结与实施优先级

对开发商而言,部署高防CDN的优先级是:明确协议需求并选择支持该协议的厂商;做好回源白名单与TLS;实现客户端真实IP透传与会话管理;通过API实现自动化运维;充分联调与压测并建立完善监控告警。最“好”的方案不一定最“便宜”,但通过合理设计与接口自动化,可以做到“最佳”的成本-性能平衡。