-

高防服务器和cdn防御哪个好 安全团队视角对日志可视化与追踪能力比较

2026/4/30 -

运维手册补充高防cdn加速测试结果解读与故障定位技巧

2026/4/17 -

cdn项目加盟直播业务模式解析与合作机会评估

2026/4/6 -

高防服务器和cdn防御哪个好 在面对多源DDoS与应用层攻击时的表现差异

2026/4/30 -

高防cdn参数 在不同攻击场景下的优先级和配置推荐清单

2026/3/25 -

如何评估视频直播服务具备cdn加速功能的实际效果与成本

2026/2/28

河北正规的高防cdn常见问题与运维人员常用排查方法

问题一:什么是河北正规的高防CDN,与普通CDN有何区别?

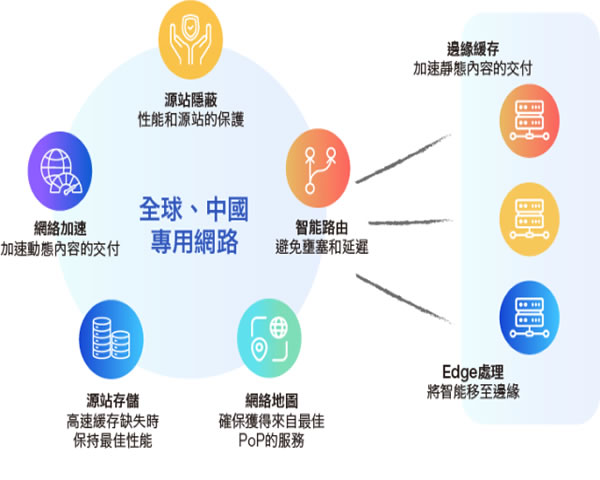

高防CDN是指在传统CDN基础上集成了大流量攻击清洗、分布式限流、应用层防护(WAF)等能力的内容分发网络服务。对于在河北有业务的站点,选择“正规的”提供商通常意味着有本地化接入点、合规备案、与本地运营商或IDC合作的专线链路,以及明确的SLA与技术支持通道。与普通CDN相比,高防CDN的核心区别在于:一是具备DDoS流量清洗与清洗策略,二是支持在攻击期间自动或人工触发流量切换/清洗,三是提供更细粒度的安全策略(如WAF规则、速率限制、JS挑战等)。

适用场景

适用于对可用性要求极高的业务(金融、游戏、电商、政务等),以及在河北需要低延迟和本地带宽保障的服务。选择时重点关注是否支持BGP多线、Anycast节点覆盖、本地清洗中心能力和合规资质。

问题二:部署高防CDN在河北有哪些常见接入方式与注意事项?

常见接入方式包括CNAME接入、DNS切换接入、BGP回源接入和流量镜像/旁路清洗。不同接入方式对回源、证书和缓存策略的影响不同,运维需要注意以下几点:

接入与证书

如果采用CNAME接入,需在域名解析侧添加CNAME记录并确保证书在CDN侧正确部署;若使用自有证书,验证证书链和SNI配置是否正确。证书过期或配置错误是HTTPS访问异常的常见原因。

回源与缓存

配置回源时应确认回源带宽、回源白名单(允许CDN节点访问的IP段)、以及是否启用回源鉴权。同时优化缓存策略(TTL、Cache-Control、压缩、分片等)以减少回源压力。

问题三:运维人员遇到高防CDN异常时,哪些是常见故障类型及快速判断方法?

常见故障包括DNS解析异常、证书/HTTPS错误、回源不可达、节点丢包或链路抖动、缓存命中率异常、以及遭遇大流量攻击导致限流或清洗策略触发。快速判断方法:

快速定位步骤

1) 使用dig/nslookup检查域名解析是否指向CDN;2) 用curl -I或浏览器查看响应头,确认X-Cache等CDN返回头信息;3) 使用openssl s_client -connect:端口检查SSL握手与证书链;4) 用ping/traceroute/mtr检测到CDN节点或回源的网络延迟与丢包;5) 登录CDN控制台查看节点健康、告警与清洗记录;6) 检查源站日志、应用日志及监控告警(CPU、带宽、连接数)。

问题四:运维人员常用的排查工具和命令有哪些,如何结合使用来定位问题?

常用工具可分为网络层、应用层与抓包分析三类:网络层使用ping、traceroute、mtr、iperf;DNS与解析验证用dig、nslookup;应用层用curl/wget、openssl s_client、浏览器开发者工具查看资源加载与响应头;抓包分析与深度诊断用tcpdump、tshark、Wireshark;端口与服务检测用nmap、ss/netstat;压力与攻击模拟用hping3、wrk等。

举例:当用户报告HTTPS无法访问,先用dig确认解析,随后用openssl s_client -servername 域名 -connect cdn_ip:443 检查证书与SNI;若证书正常,再用curl -v查看重定向与响应头,确认是否为CDN返回404/503或源站错误;若出现网络超时,使用mtr检查到CDN或回源路径的丢包点,然后在对应链路或节点上查看路由与带宽使用情况。

问题五:遇到DDoS或大流量攻击时,运维的处置流程与长期优化建议是什么?

处置流程应事先规划并经过演练,关键步骤包括:触发告警->评估攻击类型与流量特征(包量、峰值、源IP分布、协议)->根据CDN厂商建议开启清洗或切换至高防线路->临时调整防护策略(黑白名单、速率限制、挑战/验证码、WAF策略)->必要时联系运营商/上游进行流量清洗或BGP切换->回溯日志与规则调整->恢复与复盘。

长期优化建议:一是建立基线与自动化告警,便于快速识别异常流量;二是与提供商约定好清洗SLA和紧急联动流程;三是优化缓存、减少回源敏感点并做好分布式回源与熔断;四是持续调整WAF规则与异常流量规则,避免误伤正常用户;五是进行定期的故障演练和攻防演练,验证清洗策略与切流流程的有效性。