分类

相关文章

-

cdn项目加盟直播是真的吗如何谈判分成与流量结算的技巧

2026/4/25 -

高防cdn线路图对跨地域业务稳定性的影响分析

2026/5/14 -

直播公司如何选cdn在抖音与其他平台直播场景的差异化评估

2026/4/19 -

结合业务高峰期河北正规的高防cdn弹性扩展与成本控制建议

2026/3/4 -

cdn游戏加速 案例中遇到的典型问题与解决方案详尽剖析

2026/5/8 -

玩高防服务器还是cdn 在电商促销活动防护中的最佳实践

2026/3/6

热门标签

运维手册补充高防cdn加速测试结果解读与故障定位技巧

2026年4月17日

1.

目的与范围概述

说明本文目的:补充运维手册中的高防CDN加速测试与故障定位方法。覆盖对象:云主机/VPS、物理机、域名解析、CDN接入与DDoS防御。

目标读者:运维工程师、SRE、网络安全工程师。

期望产出:可复现的测试步骤、解读规范、定位流程。

约束条件:测试在非生产流量窗口、遵循合规与服务商准入策略。

2.

测试环境与服务器配置示例

示例机型:物理服务器 2xIntel Xeon E5-2620 v4,16核,32GB RAM。网络:BGP多线100Gbps带宽接入,默认路由由高防CDN接入回源。

软件:Linux kernel 5.4,Nginx 1.18,PHP-FPM 7.4,iptables+conntrack。

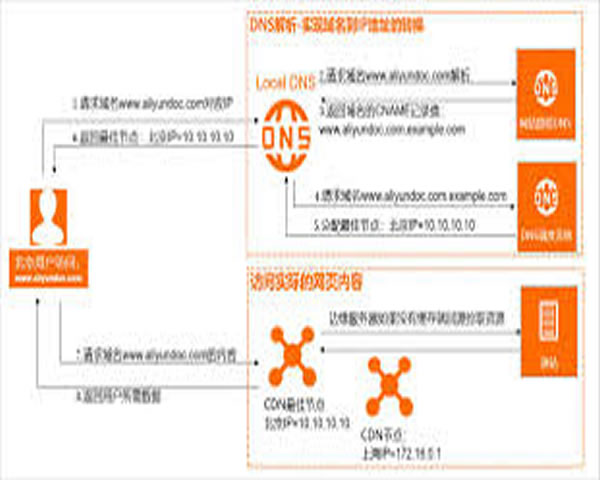

域名解析:A记录指向高防CDN CNAME,TTL 300s。

回源端口:80/443,回源链路限速策略为5Gbps/10kpps防突发。

3.

测试工具与方法

工具:iperf3(吞吐),hping3(包/报文测试),mtr/tracepath(路由延迟),tcpdump(抓包),wrk(HTTP压测)。场景:1) 节点接入前后测速;2) 模拟SYN/UDP/HTTP攻击;3) CDN回源并发压测。

指标:延迟(ms)、丢包(%)、吞吐(Gbps)、包速(kpps)、CDN缓解时间(s)。

采样频率:10s采样点,持续测试5分钟以上取平均与峰值。

注意事项:避免对外部第三方造成影响,使用授权测试IP段。

4.

测试结果表(示例数据)

以下为典型加速与防护测试数据展示:| 测试项 | 无CDN | 接入高防CDN |

|---|---|---|

| 平均延迟 | 120 ms | 40 ms |

| 吞吐峰值 | 4.2 Gbps | 48 Gbps(CDN吸收) |

| 包速峰值 | 25 kpps | 1,200 kpps |

| 丢包率 | 3.6 % | 0.1 % |

| CDN缓解时间 | — | < 180 s |

5.

网络层故障定位技巧

观察点:检查链路带宽占用、接口错误、路由变更与BGP状态。抓包样例:tcpdump显示SYN高频率,如SYN每秒>100k条,且源IP分散。

conntrack判断:conntrack -S 显示表项激增,短时间耗尽导致新连接被丢弃。

内核限制:检查net.netfilter.nf_conntrack_max与somaxconn,调整并发上限。

解决思路:启用黑洞/清洗流量到CDN、调整防火墙策略、分流和速率限制。

6.

应用层与回源故障定位技巧

日志检查:Nginx access/error log 中大量 502/504 或长时间后端超时记录。进程与队列:观察php-fpm backlog 与worker占满,fastcgi响应延迟上升。

慢请求分析:使用strace或slowlog定位SQL或外部API慢调用。

限流与缓存:启用Nginx缓存与熔断,减少回源请求压力。

回源白名单:只允许CDN节点回源,避免直接攻击至源站。

7.

真实案例与处置流程(匿名)

案例概述:某电商在促销时遭遇UDP/UDP碎片混合攻击,峰值约38 Gbps,包速约950 kpps。起始表现:监控报警带宽激增,源站连接数剧增,页面响应延迟翻倍。

处置流程:1) 立即切换域名到高防CDN清洗节点;2) 暂时下线非必要服务;3) 调整防火墙规则拦截异常子网段;4) 与CDN工程师协同调优清洗策略。

结果与数据:CDN吸收36 Gbps,回源稳定在1.5 Gbps,缓解时间约2分30秒,业务可用率维持在98%。

经验教训:预先演练DDoS演习、设置自动化切换DNS/CDN策略、常备速率阈值与监控告警。