-

宝塔云waf添加cdn后如何校验域名生效与缓存策略设置说明

2026/5/16 -

如何优化云waf ip策略提高拦截精度并减少误报率实用建议

2026/4/2 -

接入云waf需要考虑的问题安全策略与白名单管理建议

2026/4/25 -

云waf 部署后流量验证与压测方法确保防护生效

2026/3/12 -

实测案例告诉你云waf哪个软件好用在防护效果上的差异

2026/3/25 -

云waf实现中的数据链路与规则引擎设计要点企业级参考

2026/4/1

实战分享 云waf设置如何兼顾性能与安全性的关键点

开篇:最好、最佳、最便宜的云WAF选择理念

在服务器防护方案中,选择云WAF时要权衡三个维度:最好(功能最全)、最佳(性价比最高)与最便宜(成本最低)。最好通常意味着功能丰富但资源消耗高;最便宜可能带来较低的安全性。而最佳则是通过合理调优在性能与安全性之间取得平衡:例如开启必要防护规则、关闭高成本检测、结合CDN缓存与负载均衡等。

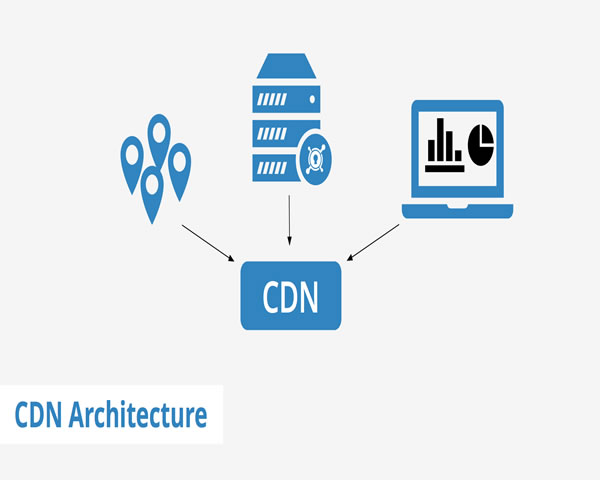

理解云WAF在服务器架构中的位置

首先需要明确云WAF是位于客户端与服务器之间的网关层,它能拦截SQL注入、XSS、Webshell、暴力破解等攻击。对服务器而言,WAF放在边缘(CDN/反向代理)能减轻源站负载,但也可能引入额外的网络跳数和处理延迟。因此架构设计应考虑放置位置:边缘优先,必要时辅以主机级WAF作为补偿。

性能影响评估:如何量化WAF开销

在正式部署前,建议通过压测量化WAF对性能的影响。使用工具(如 wrk、ab、JMeter)对比开启/关闭WAF、不同规则集和不同模式(阻断/观察)的延迟和并发吞吐。重点关注响应时间中间件延迟、CPU占用、内存和连接数峰值,基线测试可以帮助决定哪些规则属于高开销应延迟执行或下放。

规则策略:优先级与分级管理

规则是决定安全性与性能的核心。实战建议将规则分级:第一层为必需的低延迟规则(常见注入、路径穿越),第二层为可选规则(复杂正则、行为分析),第三层为深度检测(机器学习、慢速分析)。在高峰期可动态降级到第一层,以保障服务器稳定性。

模式选择:监控模式先行,生产中谨慎阻断

新规则上线先使用“观察/监控”模式收集误报和命中数据,分析后再切换到“阻断/拦截”。这种做法既能保证安全性,又能减少误报导致的业务中断,避免在高负载时因误拦截带来额外的回退处理成本。

白名单与自定义规则的实战技巧

对内网API、固定IP或已知机器人流量使用白名单,减少不必要的检测。对于经常误报的业务接口,编写精确的自定义规则并指定低优先级或限流处理。注意自定义规则应尽量避免复杂正则,使用高效匹配方式以降低对性能的影响。

结合CDN与缓存减少源站压力

将静态资源(图片、JS、CSS)交由CDN缓存,WAF可在边缘处理大量请求,从而显著降低源站服务器负载。合理设置缓存策略和缓存刷新机制,确保业务更新不会因缓存造成一致性问题,同时减少WAF处理开销。

TLS/SSL卸载与连接优化

在边缘或WAF层做TLS卸载可以将解密开销移出源站,降低后端CPU压力。但需评估信任链与内网加密需求。结合Keep-Alive、HTTP/2或gRPC等协议优化连接复用,减少握手开销,也能提升并发处理能力。

限流与速率控制的平衡策略

针对暴力破解、爬虫或异常突发流量实施分级限流:全局速率限制+针对API的精细阈值。限流策略应以业务SLA为依据,避免把正常用户误判为攻击。限流通常是提升整体性能最直接的手段之一。

日志、告警与可观测性

全面的日志与指标(QPS、命中率、阻断率、误报率、响应时间)是调优的基础。将日志导入集中平台(ELK/Prometheus)并设置告警阈值,结合可视化看板,能及时发现规则误伤或性能瓶颈,快速回滚或调整。

自动化与灰度发布的实践

将规则变化纳入CI/CD流程,通过灰度发布逐步推送到子集流量,观察影响后再全量发布。自动化能减少人为配置错误,提高响应速度。灰度策略也能在不同业务峰值场景下验证规则的稳定性。

成本控制:最便宜不等于最优

成本控制应以业务目标为导向。最便宜的方案可能依赖大量白名单与最低规则集,短期节省但长期风险高。通过分级规则、按需扩展与CDN协同,可以在有限预算下实现接近“最佳”的防护效果,而非单纯追求最低费用。

实际案例与调优过程示例

某电商平台在促销期间发现WAF导致响应延迟上升20%。实战做法是:1) 将WAF切换到监控模式收集命中数据;2) 禁用5条高耗时正则并转为离线分析;3) 将静态资源完全交给CDN;4) 对高QPS接口实施分流限流。结果峰值延迟恢复,阻断率保持合理,证明分级策略有效。

总结:可重复的实战步骤

归纳实战要点:基线压测→规则分级→监控先行→边缘CDN+TLS卸载→限流与白名单→日志与灰度发布。通过这些步骤,在不牺牲关键业务可用性的前提下,实现云WAF对性能与安全性的良好平衡,最终达到既可靠又具性价比的服务器防护方案。