-

宝塔云waf添加cdn实现防御DDoS与应用层攻击的综合思路

2026/5/17 -

遇到阿里云waf出问题如何快速定位日志与告警根因

2026/5/28 -

宝塔云waf部署后监控与日志分析实战技巧分享

2026/3/22 -

云waf的工作原理在网页攻击检测中的应用场景分析

2026/4/29 -

企业级网站云waf 部署注意事项与常见配置示例

2026/3/11 -

宝塔云waf添加cdn后如何校验域名生效与缓存策略设置说明

2026/5/16

高可用架构下阿里云服务器waf自己部署的最佳实践

1.

架构定位:自建WAF用于补充阿里云云盾并实现自定义规则与审计;

高可用方式:主备双活(两可用区)+健康检查与自动故障切换;

流量路径:公网->阿里云SLB->自建WAF集群->应用服务器(ECS/容器);

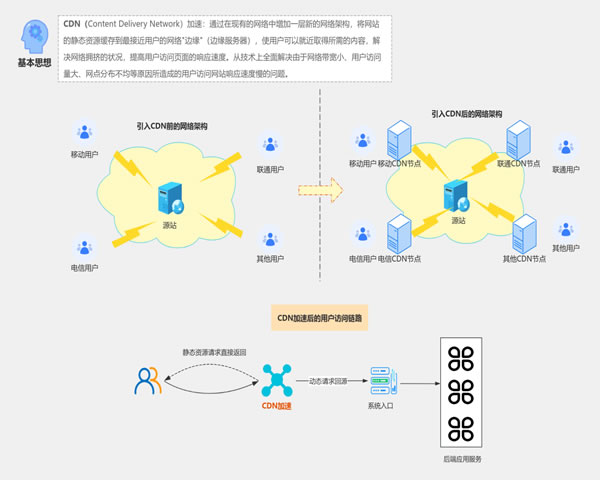

与CDN的协作:将静态资源通过CDN卸载,WAF聚焦动态应用防护;

域名解析建议:权重型解析(阿里云DNS)结合健康探测,快速切换IP。

2.

单节点推荐:4 vCPU、8GB 内存、双网卡(内网+公网)、20Gbps 带宽;

高并发场景:8 vCPU、16GB 内存、40Gbps 带宽或使用弹性公网带宽;

持久化与日志:独立日志盘 200GB SSD,启用异地对象存储(OSS)备份;

网络与EIP:每节点预留弹性公网IP,内网通过SLB负载;

性能指标示例:4核/8G 节点可处理 ~8k RPS,延迟中位数 < 25ms(基准测试)。

3.

基础规则:SQL注入、XSS、命令注入、文件上传白名单与大小限制;

自定义规则:基于业务路径与域名的精细化黑白名单;

速率限制:按IP/URI设置 QPS 窗口(示例:单IP 20 RPS,Burst 50);

登录防护:失败计数阈值(示例:连续5次失败封禁10分钟);

日志与告警:异常请求触发告警并写入 OSS 与 Elasticsearch 做离线分析。

4.

建议把CDN放在WAF之前,静态资源直接命中CDN缓存;

DDoS防护:结合阿里云DDoS基础防护与高防IP做突发流量清洗;

黑洞与限流策略:当检测到超大流量(示例:>200Gbps)时触发限流;

回源策略:CDN回源到WAF时启用回源白名单与源站鉴权;

真实效果:某电商双11演练,CDN+WAF+高防组合将峰值攻击从220Gbps降至可控流量并维持业务可用。

5.

案例背景:某中型电商平台,双活可用区,日PV 2M,促销峰值突发流量 5k RPS;

部署方案:两套自建WAF(可用区A/B),每套3台 8vCPU/16GB,前端SLB做流量分发;

攻击事件:遭遇 SYN/UDP 混合 DDoS,峰值约 180Gbps;

处置结果:阿里云高防接入 + WAF规则触发后 20 分钟内将异常连接减少 95%;

运营数据:促销期间平均响应时间从 420ms 降至 220ms,业务无中断。

6.

健康检查:5s 一次的TCP与HTTP探活,连续3次失败切换;

日志聚合:WAF日志通过Filebeat推到ES并建仪表盘(Kibana);

规则回放:每天对拦截命中进行回放验证误报率,目标误报 < 1%;

自动化:使用 Terraform/Ansible 管理 ECS 和 SLB 配置,实现可重复部署;

备份与恢复:配置规则库自动快照,72小时内可回滚任意版本。

7.

下表给出典型WAF节点配置与吞吐能力参考: