-

宝塔云waf添加cdn步骤详解适配多域名与子域证书配置指南

2026/5/17 -

云waf的工作原理在网页攻击检测中的应用场景分析

2026/4/29 -

安全架构图阿里云waf在什么位置实现边缘防护与应用层防护的协同工作

2026/5/27 -

企业预算参考华为云waf多少钱包括流量和规则费用

2026/4/26 -

华为云WAF自动封ip日志分析与恢复被误封IP的处理方法

2026/3/6 -

阿里云waf支持的功能日志导出与联动告警的实现方法和注意事项

2026/5/26

注入绕过百度云waf案例回顾 与防范策略实践分享

本文对近期在实际环境中出现的通过多种手段实现的注入绕过案例做扼要回顾,分析常见绕过路径与触发条件,并结合平台配置与代码层面给出可执行的防护策略,着重强调检测与调优的闭环实践,便于快速查缺补漏与降低真实风险。

怎么实现注入绕过百度云WAF的?

攻击者常用的绕过手段包括编码与混淆(如双重URL编码、Unicode/UTF-7编码)、负载分片(将攻击语句通过多参数或换行分割)、注释插入(在关键语句中加入注释打断签名匹配)、以及利用合法协议特性(如HTTP/2分帧、Headers多值拼接)等。实战中,多个手段组合使用,能有效规避基于规则或签名的检测。

为什么会出现这些绕过案例?

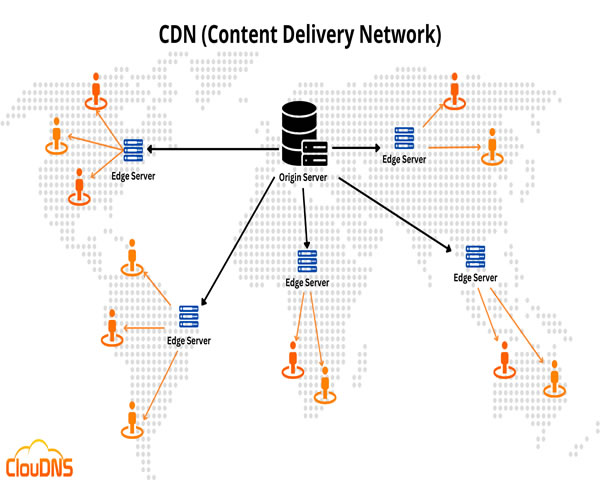

绕过事件通常源于规则覆盖不全与误配置:默认规则集以常见模式为主,面对定制化Payload或变体检测能力有限;同时,业务白名单、异常放行策略或CDN缓存策略可能放大风险。此外,开发中未采用安全编码与参数化,导致服务端仍然可被注入利用,WAF只是最后一道防线。

哪个位置最容易被利用?哪里是薄弱点?

薄弱点集中在用户输入未严格校验的入口:上传接口、搜索/日志字段、富文本编辑器、URL参数、以及第三方回调。边缘设备与中间件(如反代、缓存层)配置错误亦常被利用,攻击者借助这些路径绕开检测或混淆来源。重点检查所有非结构化输入与可执行内容输出点。

多少类型的Payload需要关注,怎么识别变体?

需要关注的Payload类型包括SQL注入、命令注入、XSS、以及路径穿越等。识别变体可通过行为特征而非静态签名:异常的请求长度、非典型编码序列、参数中含有控制字符或跨字段拼接模式、以及请求节奏变化。结合日志分析和攻击回放,建立常见变体样本库,提升检测覆盖。

如何在代码与部署层面实践有效的防范策略?

首先在代码层面采用参数化查询、白名单校验和输出编码,尽量避免拼接查询语句和直接反射用户输入;其次在WAF层强化自适应规则与行为分析,针对发现的变体及时下发自定义规则,并关闭不必要的放行/白名单。对于边界组件(CDN、反代),应同步规则与日志,避免缓存放大绕过。

怎么建立检测与响应的闭环,保证防护长期有效?

建立闭环包含四步:1)持续采集与聚合WAF/应用/系统日志,便于追踪可疑模式;2)定期进行模糊测试与红队演练,验证规则有效性;3)基于检测结果迭代规则并纳入变体样本库;4)制定应急响应流程(溯源、回滚、补丁发布、通知)。此外,监控误报率并与业务同学协作,避免因过度拦截影响可用性。

哪里需要优先投入资源来降低风险?

优先投入点包括:对外暴露的API与管理后台、文件上传与富文本处理模块、以及第三方集成点。资源投入应覆盖静态代码扫描、运行时防护与日志能力,配合WAF规则定制与自动化回放验证,能在短期内显著降低通过百度云WAF实现的注入绕过成功率。