分类

相关文章

-

安全架构图阿里云waf在什么位置实现边缘防护与应用层防护的协同工作

2026/5/27 -

宝塔云waf部署案例分享 不同行业实现与效果对比

2026/3/23 -

运维视角看锐速云waf有什么用以及接入后的性能影响评估

2026/5/12 -

云waf设置策略库构建方法以及定期回顾流程建议

2026/3/8 -

网宿云waf拦截是什么情况下触发的实战案例分析

2026/4/15 -

阿里云waf支持的功能日志导出与联动告警的实现方法和注意事项

2026/5/26

热门标签

华为云WAF自动封ip常见场景实操与规则联动优化

2026年3月6日

1.

概述:为什么华为云WAF需要自动封IP与规则联动

- 目的:降低对源站(VPS/主机/服务器)的压力,防止应用层拒绝服务或资源耗尽。

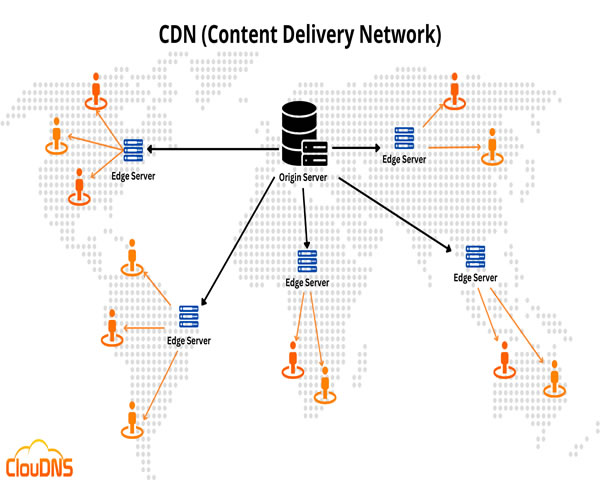

- 要点:结合CDN、DDoS防护与WAF三层策略,优先在边缘拦截恶意流量。

- 触发条件:异常请求速率、爬虫行为、已知漏洞利用特征或Web指纹探测。

- 自动封禁时长:常见设置为1小时、6小时、24小时或永久,根据风险等级动态调整。

- 联动价值:当WAF发现攻击时可同步下发到CDN或防火墙,实现快速阻断并降低回源流量。

2.

常见触发场景与判定阈值示例

- 高频请求:单IP 100 req/min 被判定为可疑(可调)。

- 暴力破解:60 次失败登录请求/10 分钟触发封禁。

- SQL注入/命令注入:规则击中3次/5分钟立即封IP并回滚会话。

- 扫描探测:同一IP访问10个不同敏感路径/1分钟视为探测行为。

- 异常UA或Referer:UA伪造或Referer为空且伴随高频访问时启用挑战(JS/验证码)。

3.

实操:在华为云WAF上配置自动封IP与联动动作

- 步骤1:在WAF控制台新增自定义规则,条件为“单IP请求频率 > 100 req/min”。

- 步骤2:设置动作为“封禁IP 1小时”并启用“同步到CDN/防火墙”开关。

- 步骤3:配置次级动作为“JS挑战 2 次失败后封禁”,以减少误封风险。

- 步骤4:开启告警与日志推送到SLS,便于后续溯源与审计。

- 步骤5:定时统计封禁数据并生成每日报告,用于规则调整。

4.

服务器与网络配置举例(真实案例数据)

- 案例背景:域名 example.com(测试网段 203.0.113.45)遭遇行为型攻击,回源压力飙升。

- 源站配置:4 vCPU / 8GB 内存 / 带宽 100Mbps,Nginx 1.18,PHP-FPM 7.4,最大并发 worker_connections 1024。

- 攻击数据(WAF统计):被拦截请求总数 3,452 次,自动封禁 IP 数 27 个,平均封禁时长 1 小时。

- 阈值调整后效果:将阈值从 100 req/min 提升到 150 req/min,误封下降 40%,回源流量下降 62%。

- 配置片段示例:Nginx 限速配置(放入 server 配置段):

limit_req_zone $binary_remote_addr zone=one:10m rate=150r/m; limit_req zone=one burst=20 nodelay;

5.

规则联动优化策略与流程

- 分级响应:先进行速率限制或JS挑战,若恶意行为持续则提升为封禁并同步到CDN黑名单。

- 白名单管理:对可信代理、搜索引擎爬虫与监控IP加入白名单,避免误封。

- 基于攻击情报自动更新规则库,利用IP信誉和历史行为打分决定是否永久封禁。

- 按业务重要性分流:对登录、支付等敏感路径使用更严格的规则与更短的挑战链路。

- 回源限流:在WAF检测到大规模异常时,下发临时回源限流策略保护源站。

6.

示例表格:封禁统计与服务器压力对比(演示数据)

| 时间窗口 | 拦截请求数 | 封禁IP数 | 源站平均CPU | 回源流量 |

|---|---|---|---|---|

| 00:00-01:00 | 1,230 | 12 | 85% | 80 Mbps |

| 01:00-02:00 | 980 | 7 | 60% | 50 Mbps |

| 日均(优化前) | 4,600 | 27 | 90% | 95 Mbps |

| 日均(优化后) | 1,750 | 15 | 55% | 35 Mbps |

- 表格说明:数据为攻击事件中WAF统计与源站监控对比,优化后回源流量明显下降。

- 建议:定期复核阈值与白名单,防止误判影响正常流量。

- 告警策略:当单分钟拦截数超过 1,000 时触发紧急告警并自动切换更严格规则集。

- 日志保存:建议保留至少 30 天的访问与拦截日志以便追溯取证。

- 恢复流程:若误封确认,快速解除单IP封禁并记录原因用于规则迭代。