分类

相关文章

-

安全合规视角下怎么自己搭建高防cdn 同时满足备案与数据保护

2026/3/28 -

高防服务器和cdn防御哪个好 安全团队视角对日志可视化与追踪能力比较

2026/4/30 -

cdn直播怎么做从设备选型到内容分发的完整流程说明

2026/4/26 -

从玩家体验视角论述游戏可以用cdn提升首包命中率的理由

2026/3/22 -

中小企业如何权衡高防cdn跟高防ip 的投入产出比与选型建议

2026/4/23 -

游戏服务器cdn服务对多人在线延迟优化的实战案例

2026/3/1

热门标签

安全运营专稿分析高防CDN游戏如何防御DDoS以及作弊流量

2026年4月8日

1.

概述:游戏行业面临的网络攻击挑战

(1)当前游戏服务器常见威胁包括UDP/TCP放大、SYN/ACK洪泛、应用层HTTP/HTTPS慢速攻击与登录作弊流量。(2)攻击峰值可达数十至上百Gbps,影响游戏匹配、登录与战斗体验。

(3)高防CDN通过边缘清洗与Anycast分发降低回源压力。

(4)合理的服务器/VPS与域名解析策略配合CDN是关键。

(5)安全运营需结合SIEM、WAF与流量分析实现持续防护。

2.

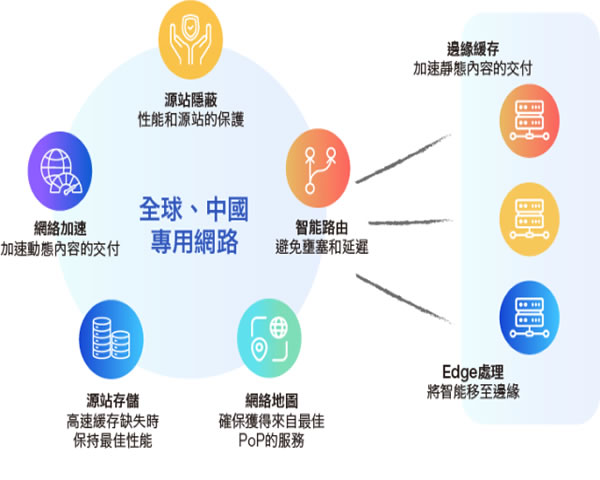

高防CDN防护架构与核心能力

(1)BGP Anycast分布式接入,能够把流量分散到多节点,单点吸收能力提升。(2)边缘清洗池:基于报文特征、黑名单、速率限制和协议异常过滤。

(3)会话保持与回源策略:仅允许经过清洗的合法流量回源,回源链路常用10Gbps以上专线。

(4)清洗阈值配置示例:每IP SYN限速20/s,/24限速10000/s,UDP流量突发阈值2kpps。

(5)日志采集与告警:每分钟采样、异常指标触发自动化脚本调整策略。

3.

DDoS具体防御技术与参数示例

(1)网络层:黑洞、流量工程(BGP社区)、速率限制与包特征丢弃(UDP放大过滤)。(2)传输层:SYN cookie与内核调优,示例sysctl:net.ipv4.tcp_max_syn_backlog=4096。

(3)应用层:WAF规则、行为分析、验证码挑战与会话指纹。

(4)阈值与监控示例:当SYN > 5000/s 或 UDP pps > 200k触发清洗策略。

(5)自动化响应:触发后30s内启用更严WAF规则、同时调整回源带宽与限速。

4.

作弊流量识别与防御策略

(1)作弊模式包括机器人批量注册、异常高频API调用与修改包头的伪造客户端。(2)指纹比对:基于TLS指纹、User-Agent、连接间隔与鼠标行为等建立评分模型。

(3)实时风控:每个账号/IP每分钟请求阈值、验证码策略与多因素验证触发规则。

(4)回放检测:记录关键操作序列,用短期hash检测重复脚本行为。

(5)封禁与分段限速:对疑似作弊者先限流、再滑动封禁并同步到CDN黑名单。

5.

真实案例与服务器配置举例

(1)案例:某MMO遭遇80Gbps UDP放大攻击,CDN清洗后回源带宽降至0.8Gbps,服务未中断。(2)处理流程:触发->Anycast分流->边缘清洗->WAF挑战->回源恢复,全流程约120s。

(3)回源服务器配置示例:8 vCPU, 32GB RAM, NVMe 1TB, 10Gbps公网口, Ubuntu 20.04。

(4)内核与防火墙示例:net.netfilter.nf_conntrack_max=2000000; somaxconn=65535; iptables限速规则每IP 20/s。

(5)运维建议:日志保留90天,使用ELK/Prometheus做异常检测与可视化。

6.

对比展示:攻击与CDN防护效果(数据示例)

| 指标 | 攻击峰值 | CDN清洗后回源 | 防护措施 |

|---|---|---|---|

| 带宽 (Gbps) | 80 | 0.8 | Anycast+边缘清洗 |

| pps (万) | 18 | 0.2 | 协议异常丢弃 |

| 响应时间增幅 | -- | +15% | WAF+限流 |

(2)通过表可见CDN在带宽与包速率上有效隔离大流量。

(3)建议对外发布SLA时包含清洗能力与RTO指标。

(4)结合WAF与行为风控能进一步降低作弊影响。

(5)定期进行红蓝对抗演练,验证阈值与自动化脚本。

7.

结论与运维建议

(1)高防CDN是游戏抗DDoS与抗作弊的重要一环,但需配合本地服务器与策略。(2)常用配置包括10Gbps回源、内核调优与conntrack扩容。

(3)设置合理阈值并且开启自动化响应,能在120s内缓解大多数攻击。

(4)结合指纹与行为分析能有效识别作弊流量并降低误封率。

(5)建议每季度演练、防护策略复核与日志推送到集中SIEM平台。