分类

相关文章

-

厂商对比报告里解答高防cdn和高防ip是什么与费用差异

2026/4/1 -

针对电商场景国内cdn高防怎么防大促期间流量峰值

2026/5/16 -

游戏服务器cdn服务对多人在线延迟优化的实战案例

2026/3/1 -

媒体与第三方如何发布高防cdn服务商排名的评估体系

2026/5/18 -

常见误区澄清高防和cdn哪个好并非替代而是互补的关系

2026/5/27 -

高防cdn教程 针对游戏与流媒体业务的低延迟防护配置指南

2026/4/25

热门标签

高防服务器和cdn哪个好用 在全球分发与本地化防护上的性能对比

2026年3月12日

1.

概述:高防服务器与CDN的定位与核心差异

- 高防服务器(或高防IP/高防机房)侧重于本地化、大流量DDoS清洗与可用性保障;CDN侧重内容缓存、全球节点分发与接近用户的加速。- 选择原则:如果主要是大流量攻击防护并且攻击目标是固定IP/线路,优先高防;如果需要全球低延迟和缓存静态内容,优先CDN;真实场景通常是二者结合。

2.

准备工作:确认需求与收集当前网络数据

- 收集指标:日峰值带宽、并发连接、主要用户区域、攻击历史(包量/连接数)。- 工具:使用 mtr/traceroute、ping、Cloudflare/阿里云/腾讯云控制台历史流量、tcpdump抓包(tcpdump -i eth0 -w dump.pcap host x.x.x.x)。

3.

步骤一:选择供应商并准备账户

- CDN:比较供应商的PoP点分布、TLS支持、缓存规则、回源方式(CNAME或DNS)。建议测试供应商节点:curl --resolve example.com:443:1.2.3.4 https://example.com/。- 高防:确认清洗带宽、清洗时间、是否提供专用高防IP、是否支持BGP和接入线路(电信/联通/移动)。开通后记录高防IP或EIP。

4.

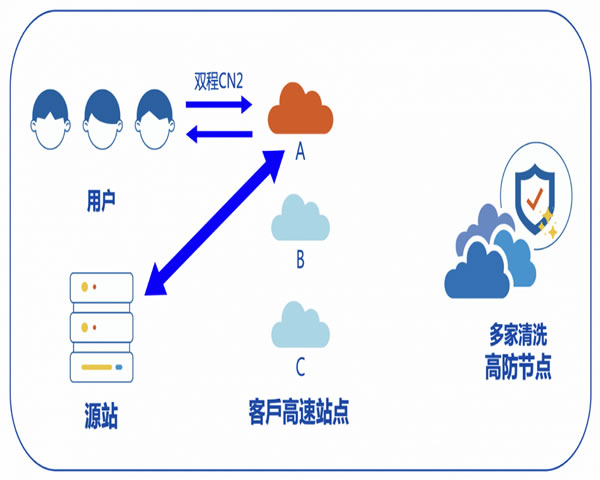

步骤二:DNS与回源结构设计(实际操作)

- 方案A(CDN为前端):DNS将域名CNAME到CDN提供的域名;CDN回源可以指向高防IP或内网IP(推荐高防IP作为回源)。- 操作示例:在域名解析商设置,TTL设短(300秒),添加CNAME到cdn.example.cdnprovider.com。CDN控制台添加回源地址为高防IP(或origin.example.internal)。

5.

步骤三:在源站(高防服务器)上部署服务与防护

- 基本网络设置:绑定高防IP或EIP到实例;关闭不必要端口(只开放HTTP/HTTPS/必要管理端口)。- Nginx反向代理示例配置片段:server { listen 80; server_name origin.example.com; location / { proxy_pass http://127.0.0.1:8080; proxy_set_header X-Forwarded-For $proxy_add_x_forwarded_for; } }。

6.

步骤四:网络层规则与主动防护

- iptables简单限制连接速率(示例):iptables -A INPUT -p tcp --dport 80 -m connlimit --connlimit-above 200 -j DROP。- 使用fail2ban阻挡异常登录:配置 /etc/fail2ban/jail.local 针对 ssh/nginx,并重启服务。

7.

步骤五:在CDN侧配置缓存与安全策略

- 缓存策略:设置静态资源长缓存(Cache-Control max-age),动态页面通过回源并启用缓存规则。- WAF与防护:在CDN控制台开启WAF规则、速率限制、地理封禁(Geo Block),并将异常请求日志导出用于调整规则。

8.

步骤六:测试与验证(必做)

- 连通性:使用 dig +trace、traceroute、curl --resolve 检查DNS解析与回源是否正确。- 压力与攻击模拟:用ab/siege/hey进行并发压力测试(ab -n 10000 -c 200 http://example.com/);记录响应时间与错误率。

- DDoS模拟注意法律合规:在自有实验环境或供应商的测试平台上模拟,并通知供应商。

9.

步骤七:监控与告警设置

- 指标:带宽、连接数、错误率、回源响应时延、缓存命中率。- 工具:使用供应商控制台告警、Prometheus + Grafana采集自建指标,阈值触发短信/钉钉告警。

10.

实施示例:混合架构的推荐流程(步骤化)

- 步骤1:在云厂商开通高防IP并绑定到源站。- 步骤2:在CDN控制台添加域名并设置回源为高防IP,启用WAF与速率限制。

- 步骤3:更新域名CNAME指向CDN,检查回源和证书(使用Let's Encrypt或CDN证书托管)。

11.

调优建议与常见问题处理

- 延迟问题:若用户在某些区域延迟高,检查CDN PoP分布并考虑追加节点或使用多CDN策略;对TCP三次握手慢,可启用TCP加速/优化。- 本地化清洗:对某个国家/运营商频繁攻击,可在高防设置中添加黑洞或定向清洗策略,并在CDN侧做地域封禁。

12.

问:我的业务在全球都有用户,是单独用CDN足够,还是必须配高防?

答:如果面对的是以静态内容和全局加速为主的业务,CDN通常足够;但如果曾遭遇过Gbit级/数十Gbit的DDoS攻击、或需要保留固定公网IP进行白名单接入,则必须配合高防(或高防IP)作为回源及清洗层,推荐CDN+高防混合架构。13.

问:如何验证我的源站真实IP不被泄露给攻击者?

答:步骤:1)检查网站所有DNS记录,确保没有裸IP直连;2)在服务器上查看历史访问日志,确认没有直接到达源站的异常请求;3)使用端口扫描和公共爬虫检测你的源IP是否对外开放服务(nmap -Pn x.x.x.x),必要时更换高防IP并重新绑定。14.